Artikel von Michael Gigler

Das Erfolgskonzept, die Hardware für Zeiterfassung und Zutrittskontrolle und auch die Software selbst zu entwickeln, hat für den Anwender eine ganze Reihe von Vorteilen.

Cloud-Technologie ist mit Sicherheitstechnik in den Augen vieler Anwender nicht vereinbar. Und dennoch bietet diese Form der IT-Infrastruktur eine Vielzahl von Vorteilen, die sowohl theoretisch als auch in der Praxis zu bemerkenswerten Ergebnissen führen.

Qualität, Komfort und Service sind Erfolgsfaktoren der McDreams-Hotels. Die Häuser setzen auf funktionelles Ambiente mit gutem Preis-Leistungs-Verhältnis und gastorientiertem Angebot. Dazu gehören ein flexibles Check-in und eine sichere Schließanlage.

„Ich gehe als frisch angelobter Sicherheitsminister mit großer Freude und großem Respekt dem Amt gegenüber an die Aufgabe heran“, sagte Innenminister Mag. Wolfgang Sobotka Ende April 2016, als er das Innenressort von Mag.a Johanna Mikl-Leitner übernahm.

Am 1. Juli 2016 wurde eine neue technische Norm für Notruf- und Gefahren-Reaktionssysteme in öffentlichen Gebäuden wie Behörden oder Schulen und Kitas veröffentlicht. Die Richtlinie beschreibt ganz konkret die Anforderungen, die neue Kommunikationsanlagen in Not- und Gefahrenfällen künftig erfüllen sollten.

Den Trends zu Digitalisierung, Smart-Home und Industrie 4.0. zum Trotz, bleibt mechanische Sicherheitstechnik weiter ein wichtiger Bestandteil gesamtheitlicher Sicherheitlösungen. So schätzt etwa eine bestimmte Bank die Funktionen einer speziellen Sicherheitsschraube.

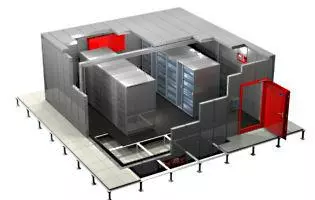

Die Gemeinde Horw im Kanton Luzern lagert ihre IT-Infrastruktur seit Kurzem im neuen Rechenzentrum der CKW Fiber Services AG. Nach der Durchführung eines Sicherheitsaudits kam man zum Entschluss, eine neue Lösung für die Unterbringung der IT-Hardware zu suchen.

Das Max-Planck-Institut für Plasmaphysik (IPP) in Greifswald nutzt eine komplexe elektronische Zutrittssteuerung, die nicht nur den Bürotrakt, sondern auch die Experiment- und Montagebereiche der Kernfusionsanlage schützt. Dabei handelt es sich um ein kombiniertes online und virtuell vernetztes System, das überdies organisatorisch die Maßnahmen zur Personensicherheit unterstützt.

Ob städtischer Supermarkt oder kleiner Dorfladen – Einzelhandelsunternehmen vereinen verschiedene Geschäftseinrichtungen an einem Standort: Verkaufs-, Lager-, Personal- oder Abstellräume, Schaufenster und Parkplätze. Diese Komplexität ist eine besondere Herausforderung für Sicherheitsverantwortliche.

Wie sich die Produktion von Identifikationsmedien erfolgreich mit Ausweismanagement und neuerdings auch Zutrittskontrolle kombinieren lässt, zeigen Mada Marx und Heyden-Securit in ihrer engen Zusammenarbeit, die mittlerweile seit über zehn Jahren anhält.

Aus der ehemaligen Ritz-Pumpenfabrik in Schwäbisch Gmünd wurde eine Oldtimer- und Event-Location: Die Manufaktur B26. Für die Organisation der unterschiedlichen Benutzergruppen sorgt eine elektronische Schließanlage.

„Mit der BER-Eröffnung soll es auch 2018 knapp werden ...“ titelte jüngst „Der Tagesspiegel“. Gemeint ist die berühmt-berüchtigte Geschichte eines Hauptstadtflughafens, dessen Eröffnung weiter und weiter verschoben wird, dessen Kosten von ursprünglich zwei Milliarden Euro auf aktuell rund 5,4 Milliarden Euro kletterten.

Die größte Bedrohung für Firmendaten sind nicht Cyber-Attacken. Obwohl diese nicht zu vernachlässigen sind, verantworten noch immer in den meisten Fällen Brand, Wasser, korrosive Gase oder Fremdzugriffe die schlimmsten Datenschäden.

Die vor sieben Wochen beendete Fußball-EM hatte in der Spitze fast 30 Millionen Fernsehzuschauer pro Spiel in Deutschland. Dies zeigt exemplarisch, welche herausragende Bedeutung Medien für die öffentliche Wahrnehmung haben.

Um bemerkenswerte 7,8 Prozent ist der Gesamtumsatz im Markt der elektronischen Sicherungstechnik im Jahr 2015 gestiegen. Zu diesem Ergebnis kommt die aktuelle Markterhebung der Verbände BHE Bundesverband Sicherheitstechnik und Zentralverband Elektrotechnik- und Elektronikindustrie (ZVEI).

Das Attentat wird zur Waffe des 21. Jahrhundert. Die Bedrohung der Sicherheit durch Terror und Kriminalität stellt ein massives Problem dar, mit welchem jeder Mensch mehr oder weniger in seinem Alltag konfrontiert wird. Um ein Höchstmaß an Sicherheit zu gewährleisten, wäre es allerdings falsch, dazu nur auf Technik zu setzen.

Selten war das Interesse an Sicherheitslösungen, speziell an Videotechnik, weltweit so groß wie im Augenblick. Fast täglich reiht sich ein weiteres schreckliches Ereignis in die Serie der Attentate von Paris, Brüssel und Nizza ein – und die Politik ist stets auf der Suche nach technischen Lösungen, um Anschläge zu verhindern oder zumindest frühzeitig aufklären zu können.

Wir leben in Zeiten, in denen weit öfter im E-Mail Client auf den Senden-Button geklickt wird als dass eine Briefmarke auf dem Briefumschlag landet. Unternehmensstandorte und Filialen rücken trotz großer Entfernung dank der Möglichkeiten moderner Kommunikationstechnologie immer weiter zusammen.

Die Vorhersage zukünftiger Technologien und Verbrauchertrends ist eine ungenaue Wissenschaft, mehr noch als die Prognose von Wahlergebnissen. Diese Schwierigkeit vergrößert sich durch die Tatsache, dass die besten Lösungen nicht immer überleben und in der Evolution der Technologie gedeihen.

Laut einer aktuellen Studie sind fast drei Viertel aller Industrieunternehmen in den letzten zwei Jahren gehackt worden. Gleichzeitig interessiert sich nur die Hälfte von diesen für entsprechende Sicherheitsmaßnahmen. Wie passt das zusammen?