Eine Umfrage der IT-Beratung TCS zeigt: Um mit Cyberkriminellen Schritt zu halten, brauchen Unternehmen Mitarbeiter mit einschlägiger IT-Sicherheitsexpertise.

Eine Umfrage der IT-Beratung TCS zeigt: Um mit Cyberkriminellen Schritt zu halten, brauchen Unternehmen Mitarbeiter mit einschlägiger IT-Sicherheitsexpertise.

Eine neue Studie von Trend Micro zeigt, dass verbesserte Sicherheitsanforderungen das Hauptmotiv für den Ausbau privater 5G-Netze darstellen.

98% der Phishing-Mails aus Russland werden mit verschleierter Domain-Endung gesendet. Retarus zeigt, wie sich Unternehmen davor schützen können.

Der Modehersteller Hugo Boss hat sich für die iD Cloud-Plattform von Nedap entschieden. Ziel ist Transparenz in der Lieferkette sowie verbesserte Warenverfügbarkeit.

Toshiba kündigt eine neue Highspin-Festplatte mit 3,5“ und 2 TB Speicherkapazität für Desktop-, PC-Computing-, Spiele- und Storage-Anwendungen an.

Woran man vertrauenswürdige Anbieter in Sachen Cybersicherheit erkennen kann und welche Kriterien dabei wichtig sind.

Cybercrime in Deutschland immer bedrohlicher: Malware und Ransomware Treffen stetig mehr Unternehmen, so eine Analyse von Rohde & Schwarz Cybersecurity.

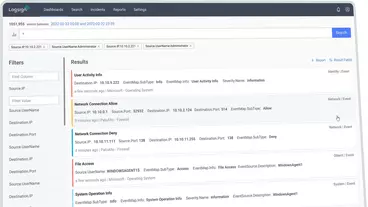

Starkes Sicherheitspaket für Mittelstand und Enterprise: neue Siem-Soar-Lösung für den Dach-Markt im Portfolio von ADN.

PCS zeigt auf der Sicherheitsexpo 2022 Zutrittskontrolle per Smartphone und das Videomanagement Qognify VMS.

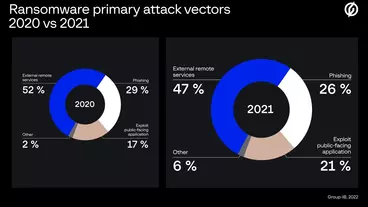

Der Cybersicherheits-Spezialist Group-IB stellt eine Studie zu Ransomware-Attacken vor. Dabei zeigt sich: Die Angriffe haben extrem zugenommen.

Sensoren sind aus der industriellen Produktion nicht mehr wegzudenken, und werden zunehmend auch im Internet der Dinge (IoT) eingesetzt.

Im Transport- und Verkehrswesen erhöht ein ganzheitlicher Cybersecurity-Ansatz letztlich auch die Sicherheit der Passagiere.

Bitdefender Labs stellen aktuelle Angriffe des Elephant-Frameworks fest und decken damit komplexe Cyberspionage im Zuge des Ukraine-Krieges auf.

Wo und wie Unternehmen ihre IT-Sicherheit zusätzlich verbessern und effizienter gestalten können.

Warum Cyberangriffe auf vernetzte Fahrzeuge rechtzeitig abgewehrt werden müssen – wie das gelingt, erklären die Experten von Cymotive.

Das neue IT-Sicherheitsgesetz 2.0 (ITSIG) erweitert den Kreis der Betreiber Kritischer Infrastrukturen (Kritis) und verschärft die Anforderungen an sie.

Smarte Cloud-Lösungen liefern Betriebssystem und IT-Verwaltung aus einer Hand. So lassen sich flexible Arbeitsszenarien einfach und sicher realisieren.

Trend Micro führt eine umfassende Cybersecurity-Plattform einschließlich eines wachsenden Ökosystems ein und überzeugt damit Technologiepartner der IT-Branche.

Wieso IoT-Sensoren keine blinden Flecken der IT-Sicherheit mehr sein dürfen. Einige Tipps, um Angriffe aus dem IoT zu erkennen, zu analysieren und abzuwehren.

Die neue Version 5.5 der Zutrittskontrollsoftware Dexicon von PCS unterstützt OSS Standard Offline sowie Funkvernetzung der Intus Flex Mechatronik-Schließsysteme.