Zeit und Zutritt im Fokus

Die IT & Business 2012 findet vom 23. bis 25. Oktober in Halle 3 auf dem Stuttgarter Messegelände statt. Die Messe rückt dabei „Zeit und Zutritt“ erstmals als eigenständige Themenfelder ins Rampenlicht.

Die IT & Business, Fachmesse für IT-Solutions, setzt in diesem Jahr noch stärker auf die Kernthemen Planung von Unternehmens-ressourcen (ERP) und Kundenbeziehungs-management (CRM). Damit wird dem Wunsch der Fachbesucher nachgekommen. Zusätzlich stehen B2B-Themen, wie Fertigungssteuerung (MES), Produktionsplanung und -steuerung (PPS), Geschäftsanalytik (BI), IT-Sicherheit, Datenzentrum & Infrastruktur, Zeitwirtschaft, Zugang und Zutritt auf der Agenda.

Um den bisherigen inhaltlichen Schwerpunkt ERP/MES attraktiv abzurunden, werden in diesem Jahr die beiden Themenfelder Zeit und Zutritt umfassend ausgebaut und ausgeflaggt. Da sich in den letzten Jahren immer mehr etablierte Aussteller auf der Messe eingefunden haben, die diese Themen inhaltlich besetzen, lag dies nahe. Zudem sind die beiden Themenbereiche in den Unternehmen immer enger miteinander verzahnt und in Geschäftsführung sowie Betriebsleitung aufgehängt, so dass sie eine starke Ergänzung des Messeangebotes darstellen.

Ganztägiges Fachforum

Die Messe verleiht dem zusätzlich Gewicht, indem eigens ein ganztägiges „Fachforum Zeit und Zutritt“ eingerichtet wurde. Hier stehen am 24. Oktober zwischen 10:00 und 16:00 Uhr hochkarätige Vorträge auf dem Programm. Der Vormittag steht unter dem Motto „Ressourcensparende Produktion - welche Bedeutung hat der Faktor Mensch in der Fertigung“. Unternehmen wie die Guardus AG und die GFOS mbH schicken Vorstand und Geschäftsstellenleiter mit interessanten Themen aufs Podium. „Veränderte Anforderungen an die Qualifikation der Arbeitnehmer gestern, heute sowie morgen - Chancen der Unternehmen, darauf zu reagieren“ werden ebenso präsentiert wie „Möglichkeiten einer Personaleinsatzplanung in der Industrie“. In beiden Fällen geht es darum, die Produktion unter Berücksichtigung der Arbeitnehmer den veränderten Marktanforderungen anzupassen.

„Die Rolle der Menschen in der Produktion von morgen – geht es nicht auch ohne Mitarbeiter?“ wird in der sich anschließenden Podiumsdiskussion unter Moderation von Werner Möller, Redakteur im Bereich MES, umfassend beleuchtet. Es diskutieren Burkhard Röhrig, Geschäftsführender Gesellschafter der GFOS mbH, Andreas Kirsch, Vorstand der Guardus AG und ein Vertreter des VDMA.

Die sich anschließenden Vorträge im Bereich Sicherheit spannen einen weiten Bogen, angefangen bei der Luftfrachtsicherheit – Stichwort „Bekannter Versender“ -, der sich die PCS Systemtechnik GmbH zuwendet, über „Apps als neue Möglichkeiten für Zeiterfassung, Zutrittsmanagement und mehr“ der Kaba GmbH. Weiter geht es mit der „Eindeutigen Personenauthentifizierung zu sensiblen Sicherheitsbereichen“, hier kommt erneut die PCS Systemtechnik GmbH zum Zuge bis sich last but not least die Interflex Datensysteme GmbH & Co. KG dem Thema: „Werte leben, Werte schützen und das alles in einer Lösung – Compliance und Unternehmenssicherheit in globalen Märkten“ zuwendet.

Auch hier bildet eine facettenreiche und belebende Podiumsdiskussion unter Moderation von Hagen Zumpe, Chefredakteur des PROTECTOR, den spannenden Abschluss. Es diskutieren Walter Elsner, Geschäftsführender Gesellschafter der PCS Systemtechnik GmbH, Sabine Dörr, Geschäftsführende Gesellschafterin der Tisoware Gesellschaft für Zeitwirtschaft mbH, sowie Rainer Kollberg, Leiter Logistik der Endress + Hauser Conducta GmbH + Co. KG zum Thema „Sicherheit als Wettbewerbsvorteil: Konzepte zur Zertifizierung als „Bekannter Versender“ für produzierende Unternehmen“.

Abgerundet wird der Zeit- und Zutritts-Podiumstag mit einem „Live-Hacking-Event“. Sebastian Schreiber, Geschäftsführer der Syss GmbH, wird demonstrieren, wie vermeintliche Sicherheitsbarrieren zu umgehen sind, und gibt Empfehlungen, wie sich Unternehmen vor Hacker-Angriffen schützen können.

Passend zu diesem Artikel

Für die Erweiterung der Videoüberwachung auf den Außenbereich sind auf dem Messegelände Veronafiere zusätzliche Kameras installiert worden.

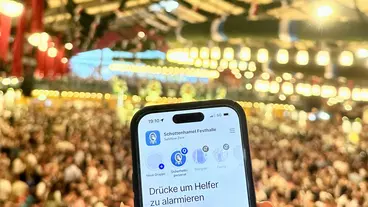

Beim Oktoberfest kam erstmals eine App zum Einsatz, die schnell mit präziser Ortungstechnologie das Sicherheitspersonal alarmiert.

Der Bedarf an Sonderschutzfahrzeugen steigt. Die Security Essen rückt Exponate von Stoof in den Fokus.