Prozesse sicher gestalten mit Kemas

Kemas zeigt auf der Sicherheitsexpo 2014 integrierbare Lösungen für die elektronische Rezeption, Rechenzentren und Hochsicherheitsbereiche sowie Justizvollzugsanstalten und den Maßregelvollzug.

RFID-Technologie unterstützt Unternehmen dabei, interne Prozesse sicher zu gestalten und Ressourcen zu schützen. Eine Herausforderung ist die Integration der Lösungen ohne großen Zusatzaufwand in das tägliche Kerngeschäft sowie in die Infrastruktur.

Neben den Softwareapplikationen zur Steuerung verschiedener Prozesse, sind diverse Technologien zur Objekt- und Personenidentifikation die Basis der intelligenten Kemas-Lösungen. Diese bringen Objekte und Personen in meist elektronischer Form "zum Sprechen" und erlauben somit eine verbesserte, vernetzte Kommunikation. Zugriffsberechtigungen auf bestimmte Objekte oder für definierte Personengruppen werden somit erst steuerbar und durch elektronische Protokollierung transparent.

Die Kemas-Highlights auf der Sicherheitsexpo 2014 sind integrierbare Lösungen für:

- die elektronische Rezeption (Zusammenführung verschiedener Prozesse/Workflows an einer Infrastruktur/Automat; baukastenartige prozessorientierte Selbstbedienungslösung für Tagesersatzausweise, Besucherausweise, Fahrzeugübergaben, Werkzeugpools, internen Self-Service)

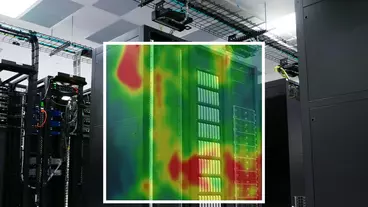

- Rechenzentren als Beispiel für Hochsicherheitsbereiche (Online-Anmeldung und -Verwaltung von Fremdfirmen, temporäre Autorisierung und Ausgabe von Zutrittsmedien sowie Ausgabe von Arbeitsmitteln)

- JVAs und MRV (Verwahrung und Handling von PNA-Geräten mit Ladestation und Zellenschlüsseln, Biometrie als Kontrollmedium für Freigänger und Identifikationsmedium am Kemas-System für Bedienstete).

Sicherheitsexpo-Halle 4, Stand C 10

Passend zu diesem Artikel

Mit einem White Paper stellt die Deutsche Rechenzentren GmbH den Betreibern von Rechenzentren einen Leitfaden zum Energieeffizienzgesetz (EnEfG) zur Verfügung.

Grundsätze der Brandprävention in Rechenzentren und neue Anforderungen durch Batterie-Energiespeichersysteme.

Data Center oder Rechenzentren müssen im Hinblick auf physische Zutrittskontrolle und Cybersicherheit hohe Anforderungen erfüllen.