Die Risiken bei IoT-Geräten durch Cyberangriffe

Eine Studie von N-Cipher Security belegt: Unternehmen setzen ihre IoT-Geräte Sicherheitsrisiken durch Cyberangriffe aus.

Aus der „2019 Global PKI and IoT Trends“ Studie von N-Cipher geht hervor, dass Unternehmen nicht ausreichend auf die Bedrohung von Sicherheitsrisiken durch Cyberangrife auf ihre IoT-Geräte vorbereitet sind. IoT (Internet of Things) ist aktuell einer der Technologietrends mit dem stärksten Wachstum. Unternehmen setzen sich jedoch gefährlichen Cyberrisiken aus, indem sie in diesem Zusammenhang der PKI-Sicherheit nicht genügend Priorität beimessen.

Details zur Studie selbst

Die „2019 Global PKI and IoT Trends“ Studie wurde vom Ponemon Institute im Auftrag von N-Cipher Security, einem Unternehmen von Entrust Datacard, durchgeführt. Sie basiert auf den Antworten von über 1.800 IT-Security Experten aus 14 Ländern. Die Studie zeigt, dass kein anderer Technologietrend den Einsatz von Public-Key-Infrastrukturen derzeit so stark vorantreibt wie das Internet of Things – mit einem Wachstum von 20% über die letzten fünf Jahre hinweg.

Was sind die Gefahren für IoT?

Befragt nach den Hauptbedrohungen für die Sicherheit von IoT-Umgebungen, äußerten die Teilnehmer vor allem Bedenken hinsichtlich möglicher Funktionsänderungen von IoT-Geräten durch Malware oder andere Angriffe (68%) oder die Fernsteuerung eines Geräts durch einen nicht autorisierten Benutzer (54%). Die Bereitstellung von Patches und Updates für IoT-Geräte, die genau vor diesen Top-Bedrohungen schützen, landete im Ranking der fünf wichtigsten IoT Sicherheitsfunktionen jedoch nur auf dem letzten Platz.

Die Studie ergibt zudem, dass sich in den nächsten zwei Jahren durchschnittlich 42% der IoT-Geräte hauptsächlich auf digitale Zertifikate zur Identifizierung und Authentifizierung stützen. Jedoch sind laut der “2019 Global Encryption Trends“ Studie von N-Cipher nur 28% der IoT-Geräte und 25% der IoT-Plattformen und IoT-Datenarchive verschlüsselt.

Die Sicherheit der Geräte und Daten ist wichtig

„Das Ausmaß an IoT-Risiken ist überwältigend – IDC hat vor Kurzem prognostiziert, dass es bis 2025 41,6 Mrd. vernetzte IoT-Geräte geben wird, die wiederum 79,4 ZB an Daten generieren werden“, so John Grimm, Senior Director of Strategy and Business Development bei N-Cipher Security. „Es macht keinen Sinn, durch IoT generierte Daten zu sammeln, zu analysieren und darauf basierend geschäftskritische Entscheidungen zu treffen, wenn man nicht auf die Sicherheit der Geräte oder deren Daten vertrauen kann. Die Priorisierung von Sicherheitsmaßnahmen, die den wichtigsten IoT-Bedrohungen entgegenwirken, und die Gewährleistung von Authentizität und Integrität im gesamten IoT-System ist daher von entscheidender Bedeutung.“

PKI spielt eine strategische Rolle, Unternehmen sind jedoch zu wenig auf Risiken vorbereitet

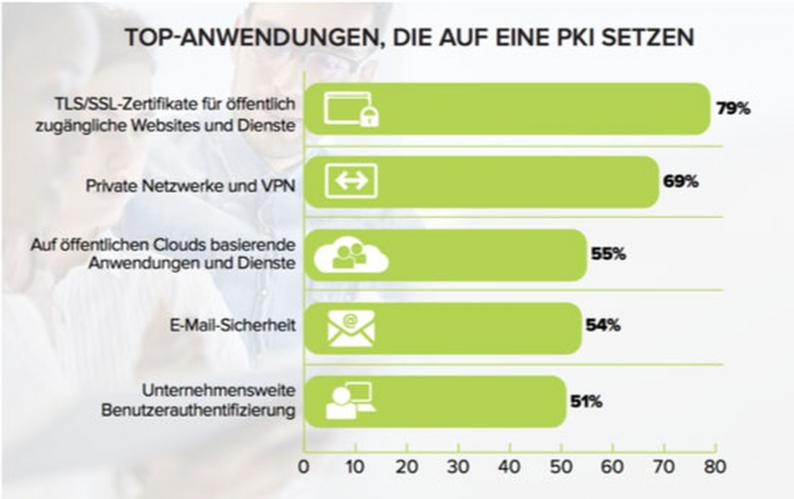

In vielen Unternehmen steht die PKI im Zentrum der IT-Infrastruktur. Sie ermöglicht Datensicherheit für viele geschäftskritische digitale Initiativen – wie Anwendungen in der Cloud, die Arbeit mit Mobilgeräten oder das IoT. PKI findet in den meisten Unternehmen breite Anwendung, und zwar für SSL/TLS Zertifikate (79%), private Netzwerke und VPNs (69 %) sowie Public Cloudbasierte Anwendungen und Dienste (55%).

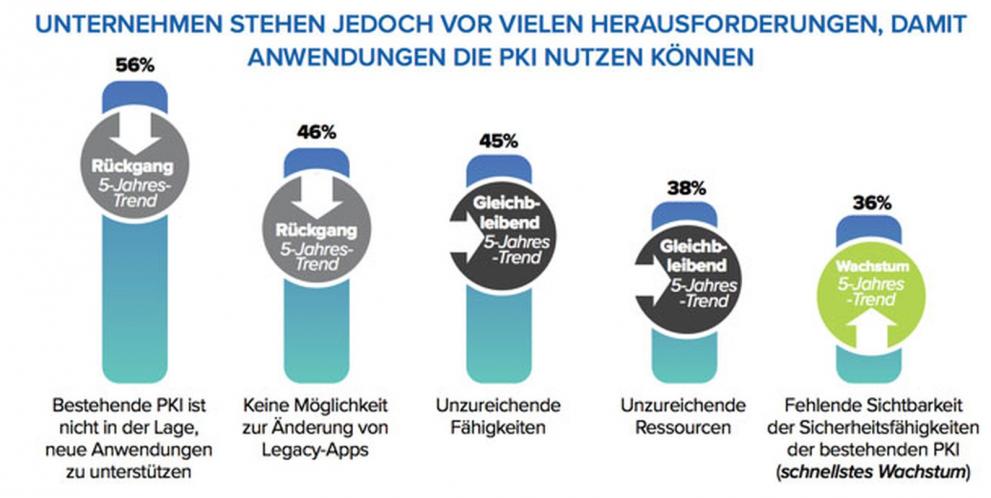

Dennoch glauben mit 56 % mehr als die Hälfte der Befragten (64 % in Deutschland), dass PKI nicht in der Lage ist, neue Anwendungen zu unterstützen. Darüber hinaus sehen viele Teilnehmer erhebliche technische und organisatorische Barrieren für die PKI-Nutzung, für 46 % gehört dazu die Unfähigkeit, Legacy-Anwendungen zu ändern (60 % in Deutschland), aber auch unzureichende Fähigkeiten (45%) und Ressourcen (38%).

Best Practices für PKI-Sicherheit bei Unternehmen nicht klar definiert

Fast ein Drittel (30 %) der Unternehmen, angesichts der möglichen Folgen ein extrem hoher Prozentsatz, verwendet keine Techniken zum Widerruf von Zertifikaten. Mehr als zwei Drittel (68%) nennen als größte Schwierigkeit im Zusammenhang mit PKI „no clear ownership“ – die mangelnde Zuweisung von personellen Verantwortlichkeiten für diesen Bereich.

Die Studie kann aber auch positive Entwicklungen verzeichnen: So ist der Anteil der Befragten, der für die CA-Administration „nur mit Passwort“ arbeitet, gegenüber 2018 um 6% auf 24% in diesem Jahr gesunken. (2015 waren es noch 53%.) Und 42% der Teilnehmer gaben an, dass sie Hardware-Sicherheits-Module (HSMs) zur Verwaltung privater Schlüssel verwenden.

Weitere Ergebnisse des Berichts im Überblick:

Die Verwendung von HSM als IoT-Vertrauensfaktor stieg gegenüber 2018 sprunghaft an (von 10% auf 22%). Trotz einer wachsenden Zahl von Optionen für den PKI-Einsatz (Cloud, Managed und Hosted), sind unternehmensinterne Zertifizierungsstellen (Certificate Authorities, CAs) nach wie vor am beliebtesten, ihr Anteil ist in den letzten fünf Jahren um 19% auf 63% gestiegen. Unter anderem favorisieren 80% der Finanzdienstleister diese Option. 44 % der Befragten glauben, dass PKI-Umgebungen für IoT-Geräte aus einer Kombination von cloud- und enterprise-basierten Implementierungen bestehen werden. Die wichtigsten PKI-Funktionen für IoT im Jahr 2019 sind die Skalierbarkeit auf Millionen von Zertifikaten (46%) und der Online-Zertifikatswiderruf (37%).

„Der Einsatz von PKI wächst im Zuge des digitalen Wandels, der sich in Unternehmen vollzieht. Zusätzlich zum IoT gaben mehr als 40% unserer Befragten auch Cloud- und Mobile-Initiativen als Treiber für die PKINutzung an“, erklärt Dr. Larry Ponemon, Chairman und Gründer des Ponemon Institute. „Das rapide Wachstum von IoT hat zweifellos enorme Auswirkungen auf die Verwendung von PKI – zumal Organisationen erkennen, dass PKI wesentliche Authentifizierungstechnologien für vernetzte Geräte bereitstellt. Damit Organisationen aber in vollem Umfang von ihren digitalen Initiativen profitieren können, müssen sie den Sicherheitsgrad ihrer PKIs weiter verbessern.“

Passend zu diesem Artikel

Was Hersteller von Medizingeräten tun müssen, um Patienten und ihre Daten vor Cyberangriffen zu schützen

Damit Kritische Infrastrukturen im Krisenfall handlungsfähig bleiben, muss das Personal konsequent aus- und weitergebildet werden.

Ein neuer Arbeitskreis in der Gesellschaft für Informatik e.V. (GI) möchte die IT- und KI-Sicherheit in der Gesundheitsversorgung stärken.