Authentifizierungsverfahren ohne Passwörter

Nutzer müssen nach der Anmeldung am PC im Netzwerk oft weitere Passwörter eingeben und Authentifizierungsverfahren durchlaufen. Es geht aber auch ohne.

Authentifizierungsverfahren ohne Passwörter vermeiden es, dass Nutzer zusätzlich zur Anmeldung am PC auch noch diverse weitere Passwörter eingeben und Authentifizierungsverfahren durchlaufen müssen. Eine Multifaktor-Authentifizierung (MFA) bietet zwar ein höheres Schutzniveau als eine einfache Anmeldung mit Benutzername und Passwort, basieren aber immer noch auf Passwörtern, dem Lieblingsziel von Hackern. Es gibt dazu aber eine Alternative: die völlig passwortlose Anmeldung, die Kennwörter durch sichere kryptografische, asymmetrische Schlüsselpaare ersetzt.

Authentifizierungslösung ohne Passwörter mittels Fido

Wird eine solche Lösung bereits bei der Anmeldung am Desktop genutzt, ist ein Schutz vor potenziellen Angriffen zum frühestmöglichen Zeitpunkt gewährleistet. Unterstützt eine solche Lösung darüber hinaus weitere Protokolle wie Radius und offene Standards wie Fido, kann ein Anwender zusätzlich erforderliche Authentifizierungen im Netzwerk gänzlich passwortlos durchführen.

Authentifizierung für das VPN (Virtual Private Network)

Ein VPN schafft einen virtuellen Tunnel zwischen dem Endgerät des Benutzers und dem Unternehmen. Ein solcher Fernzugriff durch Mitarbeiter, externe Dienstleister und auch Kunden erfolgt in der Regel über das Internet. Ein Netzwerkzugangsserver terminiert typischerweise die VPN-Anfragen und authentifiziert erneute Anfragen anhand von Anmeldeinformationen und Passwörtern.

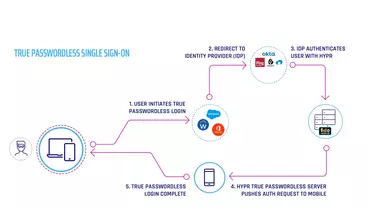

Möglichkeit eines SSO-Vorgehens (Single Sign-on)

Als eine Komponente einer IAM (Identity and Access Management)-Infrastruktur ermöglichen Single-Sign-on-Funktionen die einmalige Authentifizierung für den Zugriff auf mehrere Ressourcen. SSO-Implementierungen nutzen traditionell Passwörter oder MFA-Lösungen, die Passwörter hinter einer zusätzlichen, häufig biometrischen Authentifizierung verbergen. Da SSO aber nicht nur den Benutzerkomfort verbessern soll, sondern den zentralen Zugriff auch auf kritische Anwendungen regelt, ist die Einführung eines MFA-Prozesses, der gänzlich auf Shared Secrets verzichtet, ein deutlicher Zugewinn auch an Sicherheit.

Passwortlose Mehrfaktor-Authentifizierung für RDP (Remote Desktop Protocol)

Unternehmen verwenden auch häufig das Remote Desktop Protocol, um Benutzern über eine einfache grafische Oberfläche den Systemzugang zu ermöglichen. Die Zahl der RDP-Angriffe ist in letzter Zeit deutlich gestiegen, sodass die RDP-Nutzung auf jeden Fall ein hohes Maß an Mehrfaktor-Sicherheit erfordert. Eine passwortlose MFA ist dabei eine Option, die das Komfortziel von RDP unterstützt und gleichzeitig das offensichtliche Risiko beseitigt, das von offenen RDP-Zugangsports ausgeht.

Passwortlos in die VDI (Virtual Desktop Infrastructure)

Nicht zuletzt nutzen Unternehmen auch VDI-Umgebungen, in denen die Benutzer über ihren PC oder ihr Tablet auf einen virtuellen Desktop zugreifen. Die Einführung von VDI hat sich in den letzten Jahren beschleunigt, allerdings stellt gerade die passwortbasierte Authentifizierung für VDI-Umgebungen eine zeitaufwendige Hürde bei der Implementierung dar.

Prozessoptimierung bei der Authentifizierung

Unternehmen setzen in immer stärkerem Maße auf unterschiedliche Cloud-Dienste. Sie müssen folglich verschiedene Identitätsplattformen verwalten. Endbenutzer sind dann mit zahlreichen Multi-Faktor-Anmeldemethoden konfrontiert, die immer komplexer und inkonsistenter werden und sich negativ auf ihre Produktivität auswirken. Eine deutliche Prozessoptimierung bietet hier eine flexible passwortlose MFA-Lösung, die problemlos in vorhandene Systeme wie Identity Provider oder Cloud-Dienste integrierbar ist. Damit werden bestehende IAM-Anwendungen aufgewertet, denn sie können völlig passwortlos und damit sicher und komfortabel genutzt werden.

Passend zu diesem Artikel

Rechenzentren sind das Herzstück der Informationsinfrastruktur und müssen daher besonders mit entsprechender Sichere Authentifizierung gesichert sein.

Wie Authentifizierungslösungen für Sicherheit und Flexibilität in zukunftsorientierten Büroumgebungen, der Smart-Office-Welt, sorgen.

Bei Passwörtern stehen Haustiernamen hoch im Kurs, ganz zur Freude Cyberkrimineller. Das zeigt eine Studie von Keeper Security.